J’s業種別ソリューションシリーズ

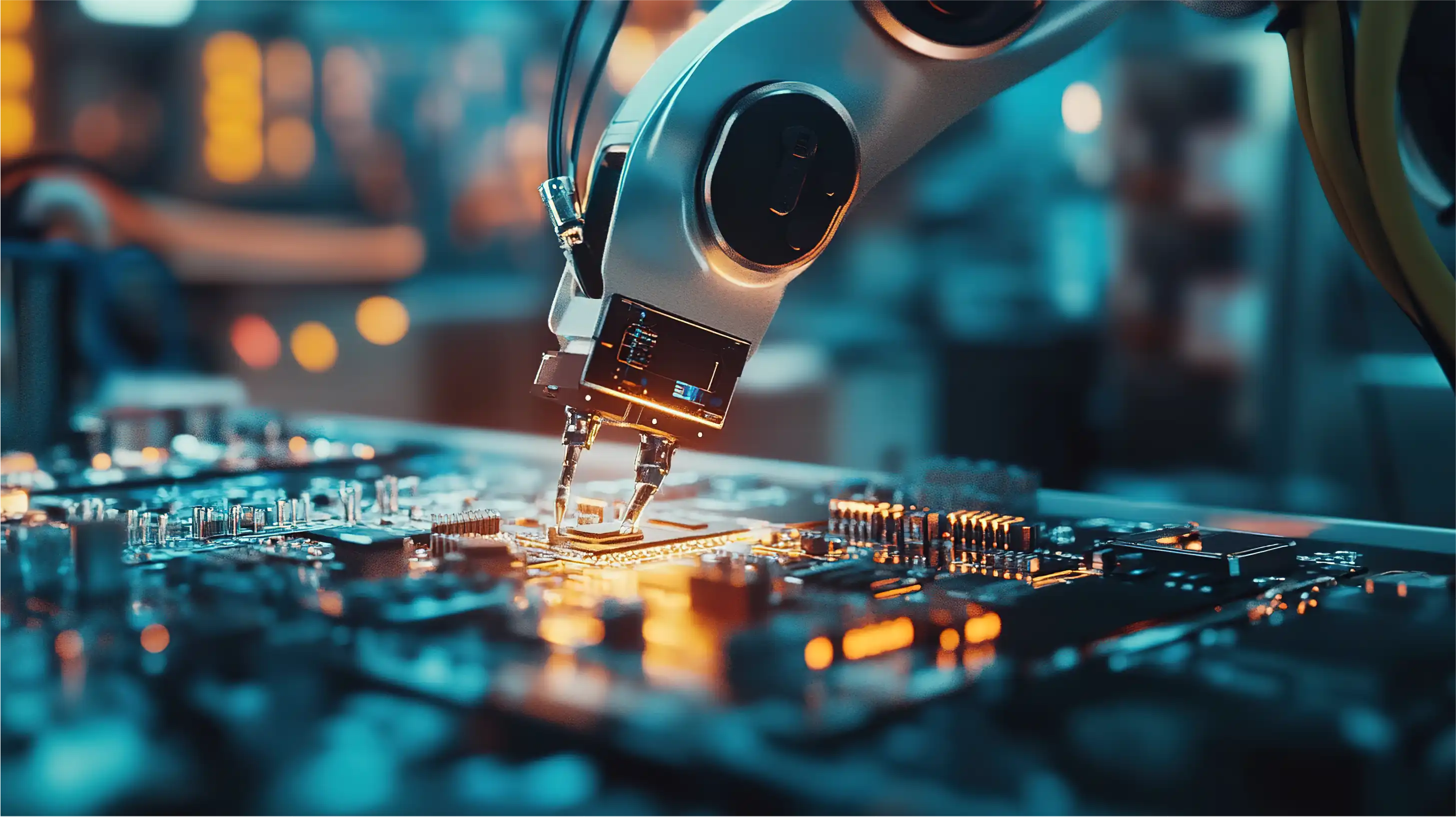

製造業編

製造業は日本の経済を支える基幹産業であり、

製造DXやスマートファクトリー化の推進により、ITとOTの融合が進んでいます。

省人化や業務効率化といった成果が期待される一方で、運用負荷やサイバーセキュリティの課題も顕在化。

少子高齢化による人材不足や、ガイドライン遵守を求める取引先の増加など、対応の質が事業継続に直結する時代です。

今こそ、攻めと守りを両立したデジタル実装が求められています。

problem&solution

製造業が抱える問題/課題とソリューション

4つの領域から製造業が抱える課題とその解決策の一例をご紹介します。

● セキュリティ脅威の増大

製造業に見られるセキュリティ脅威は、ランサムウェア感染と標的型攻撃(不正アクセス・機密情報窃取)を筆頭に、

業界特有のサプライチェーンや内部不正が挙げられる。

業界特有のサプライチェーンや内部不正が挙げられる。

参考例)2025年情報セキュリティ10大脅威(IPA)

ランサムウェア感染

システムの脆弱性や不審メールが原因。感染の早期発見と被害拡大防止が重要

【ソリューション例】

【ソリューション例】

- 境界防御(FW/UTM/WAF)

- メールセキュリティ

- EDR/ロールバック機能

標的型攻撃

ID管理やシステムの脆弱性が糸口。侵入防止と早期検知体制の強化が必要

【ソリューション例】

【ソリューション例】

- 境界防御 (FW/UTM/WAF)

- 脆弱性管理

- NDR/ふるまい検知

サプライチェーンのセキュリティリスク

自社のみならず取引先経由の攻撃に注意。チェーン全体の対策強化が必要

【ソリューション例】

【ソリューション例】

- TPRM

- 脆弱性/リスク管理

- アンケート管理

知財情報の内部漏えい

内部不正や人為的なミスが主因。ガバナンス強化と漏えい防止策の徹底が重要

【ソリューション例】

【ソリューション例】

- セキュリティ教育

- DLP(情報漏えい対策)

- アクセス制御

● 製造業特有のセキュリティ対策

スマートファクトリーを進める上で重要となるOTセキュリティ。

OTプロトコルの制御やスタンドアロン機器への対策など、OTセキュリティの強化は継続的かつ不可欠な取り組みとなっている。

OTプロトコルの制御やスタンドアロン機器への対策など、OTセキュリティの強化は継続的かつ不可欠な取り組みとなっている。

オフラインPC対策

外部媒体経由でのマルウェア感染やアップデート未適用問題など対策が必要

【ソリューション例】

【ソリューション例】

- USBデバイス制御

- 外部媒体スキャン

- オフラインパッチ運用

OT環境の境界防御

IT環境からOT機器が攻撃されるリスクがあり、OTセキュリティ製品の活用が有効

【ソリューション例】

【ソリューション例】

- OT用ファイアウォール

- OT用IPS/IDS

● DX・スマートファクトリーの備え

クローズドな工場からスマートファクトリーへの転換が進む中、自律化・無人化を支えるネットワーク基盤の刷新が不可欠。

管理対象もオンプレ/クラウド/有線/無線/ LTEと多岐にわたり、運用統合も重要な課題。

管理対象もオンプレ/クラウド/有線/無線/ LTEと多岐にわたり、運用統合も重要な課題。

ネットワークのクラウド一元管理

個別管理のIT/OTを統合管理し、拠点に依存しない体制で運用効率を向上

【ソリューション例】

【ソリューション例】

- ネットワーク監視ツール

- ITSM

- リモートメンテナンス

IoTデバイスの活用と通信インフラ

IoTデバイスの通信手段として産業用通信機器を活用、広大な敷地をカバー

【ソリューション例】

【ソリューション例】

- 産業用IoTゲートウェイ

- 産業用LTEルーター

● ガイドライン対応の重要性

自工会/部工会や経済産業省発行のセキュリティガイドラインにより、製造業におけるセキュリティ対策のモデル化が加速。

取引条件にガイドライン準拠が挙げられるケースが増加し、中小企業においても積極的な対応が必要。

取引条件にガイドライン準拠が挙げられるケースが増加し、中小企業においても積極的な対応が必要。

可視化によるネットワークの把握

工場内は管理が不十分なケースが多く、システム構成や接続状況の可視化が必須

【ソリューション例】

【ソリューション例】

- 資産管理/トポロジーマップ

- 構成管理

- ネットワークフロー

脆弱性の一元管理と対応

脆弱性の特定からパッチ適用までを一元管理し、継続的に対処することが重要

【ソリューション例】

【ソリューション例】

- 脆弱性管理

- VPT

- パッチ管理

境界防御とセグメント分割

ネットワークを細かく分割し、侵入後の横展開を防ぐ対策が被害抑制に有効

【ソリューション例】

【ソリューション例】

- 境界防御 (FW/UTM)

- マイクロセグメンテーション

セキュリティ事故発生時の備え

迅速な対応に備え、バックアップや復旧手順、体制整備、訓練の実施が不可欠

【ソリューション例】

【ソリューション例】

- バックアップ

- 組織設計

- インシデント訓練

product

ジェイズ・コミュニケーションの取り扱い製品とソリューション

| メーカー/ブランド | 関連ソリューション |

| Forescout 資産管理/トポロジーマップ、構成管理、ネットワークフロー、アクセス制御 |

|

| |

Rapid7 脆弱性/リスク管理、VPT、脅威インテリジェンス、ペネトレーションテストツール |

|

Black Kite |

| |

Sophos 境界防御(FW/UTM)、EPP/EDR、NDR |

| Darktrace NDR、ふるまい検知 |

|

| |

RevoWorks |

| |

Catoクラウド SASE、アクセス制御、DLP(情報漏えい対策)、DDoS対策 |

|

Barracuda Networks 境界防御(WAF) |

|

Vade for M365 メールセキュリティ |

| |

Splashtop リモートデスクトップ(リモートアクセス) |

| |

Juniper Networks 境界防御(FW / UTM)、マイクロセグメンテーション、無線暗号化 |

| Extreme Networks マイクロセグメンテーション、無線暗号化 |

|

|

RUCKUS Networks 無線暗号化 |

| |

amnimo 産業用LTEルーター、産業用IoTゲートウェイ |

|

セグエセキュリティ SOC、マネージドEDR、インシデント訓練 |

CASE STUDY