Index

Palo alto Networks 製品の特徴

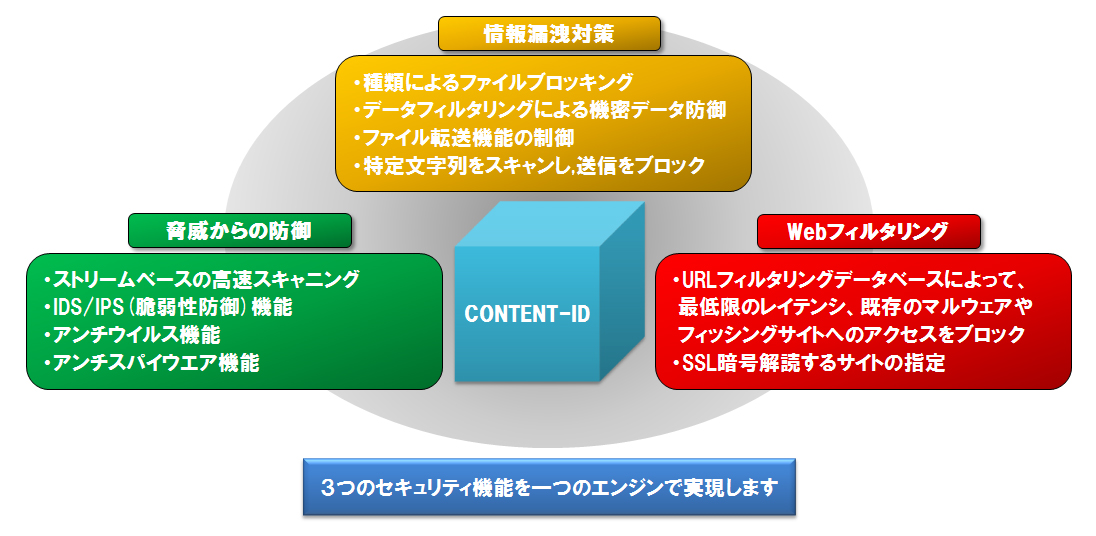

Palo Alto Networks 特徴・構成例

便利なビジネスアプリケーションを安全に利用しましょう

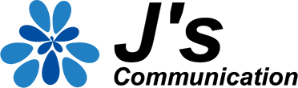

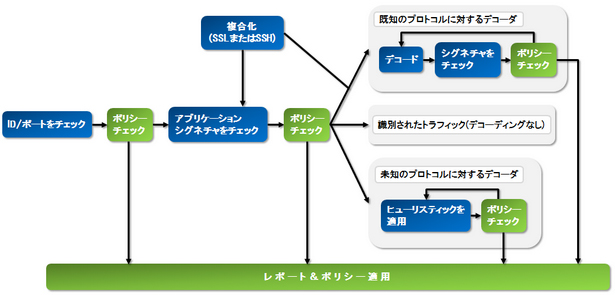

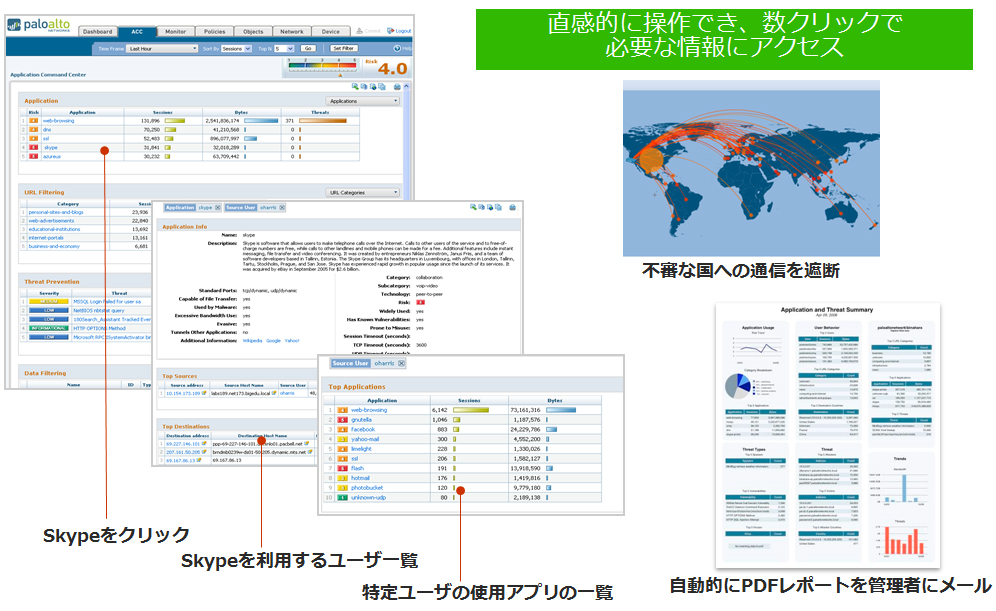

昨今、便利なビジネスアプリケーションが増えてきましたが、それに伴いそれらのアプリケーションを狙う攻撃も増えてきました。Palo Alto Networks社が開発した3つのコアテクノロジApp-ID、User-ID、Content-IDは従来のプロトコル、ポート番号でのアクセス制御に加え、アプリケーション制御、ポリシー制御により、アプリケーション、ユーザ、およびコンテンツの安全な運用を可能にします。

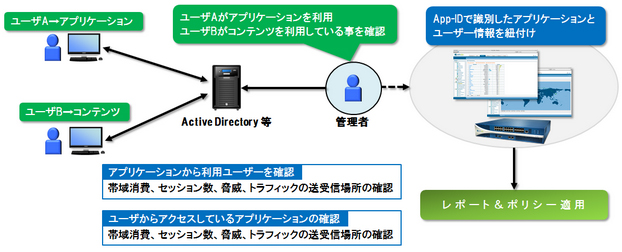

ユーザの可視化・制御 ( User-ID )

Palo Alto Networks次世代ファイアウォールはMicrosoft Active Directory、Open LDAPなど主要なディレクトリサービスとシームレスに統合できるUser-IDにより、エンドユーザにとって完全に透過的なポリシーを適用することができます。

また、App-IDで識別したアプリケーションとユーザー情報を紐付け、誰がどのアプリケーションやコンテンツを使っているか見ることが可能となり、従業員や部門ID毎に、アプリケーションやコンテンツの監視と制御を行うことが可能です。

また、App-IDで識別したアプリケーションとユーザー情報を紐付け、誰がどのアプリケーションやコンテンツを使っているか見ることが可能となり、従業員や部門ID毎に、アプリケーションやコンテンツの監視と制御を行うことが可能です。

高速処理を実現するアーキテクチャ

無駄を極力排除した、ソフトウェアアーキテクチャ

Single Pass Software (シングルパス方式)

全ての機能が一つのエンジンで処理

統合されたシグネチャをストリームベースでリアルタイムに処理(Proxyしない)

キャリアルータの設計思想を持つ、ハードウェア アーキテクチャ

Parallel Processing Hardware

制御プレーン(マネジメント)と、データ転送 プレーン(トラフィック処理)が独立したCPUで処理

データ転送プレーンの中も3層構造に分かれており、それぞれ異なる処理を行うチップで並列処理

※PA-500, PA-200を除く

おもな機能

ネットワーク機能

- BGP、OSPF、RIP v2

- 完全透過型のバーチャル ワイヤ (レイヤ1) モード

- レイヤ2 / レイヤ3モード

- ポリシーベースフォワーディング

VPN

- IPsec VPN (サイト間)

- SSL VPN (リモートアクセス)

QoS

- 最大 / 保証帯域と優先制御

- ユーザ、アプリ、インタフェース、Zoneなど

- リアルタイム帯域モニタ

Zoneベースアーキテクチャ

- すべてのインタフェースをZoneにアサインしてポリシー制御

冗長構成

- アクティブ/アクティブ

- アクティブ/パッシブ

- 設定およびセッション同期

- パス、リンク、HAリンクの監視

バーチャルシステム

- 1デバイスで複数のセキュリティドメインを構築可能 (一部モデルをのぞく)

管理

- 充実したレポート機能

- ログ作成機能

- セッション追跡ツール