EDR/AVを突破する

回避型レッドチームツールキット

攻撃キルチェーンの全段階をカバーする30以上のツール群。Cobalt Strikeと直接統合し、セキュリティ強化環境での攻撃シミュレーションを実現。

Issee

EDR時代のレッドチーム演習は "検知回避" が成否を分ける

高度なEDR/XDR製品の普及により、公開ツールやMetasploitベースの攻撃は容易に検知されるようになりました。本当に実効性のあるレッドチーム演習には、最新の回避技術が不可欠です。そのため、現在のレッドチーム演習では、実際の攻撃者が利用する手法に近いツールや技術を用いて、防御側の検知能力や対応体制をより現実に近い形で検証することが重要になっています。

公開ツールの検知率向上

EDR/AVベンダーは公開された攻撃ツールのシグネチャを迅速に登録します。Metasploit・Empire等の標準的なフレームワークでは、成熟した防御環境の突破が困難になっています。

社内ツール開発のコスト

回避型ツールの自社開発には高度な専門知識と継続的なメンテナンスが必要です。EDRアップデートへの追従、OPSEC品質の担保は小規模チームには大きな負担となります。

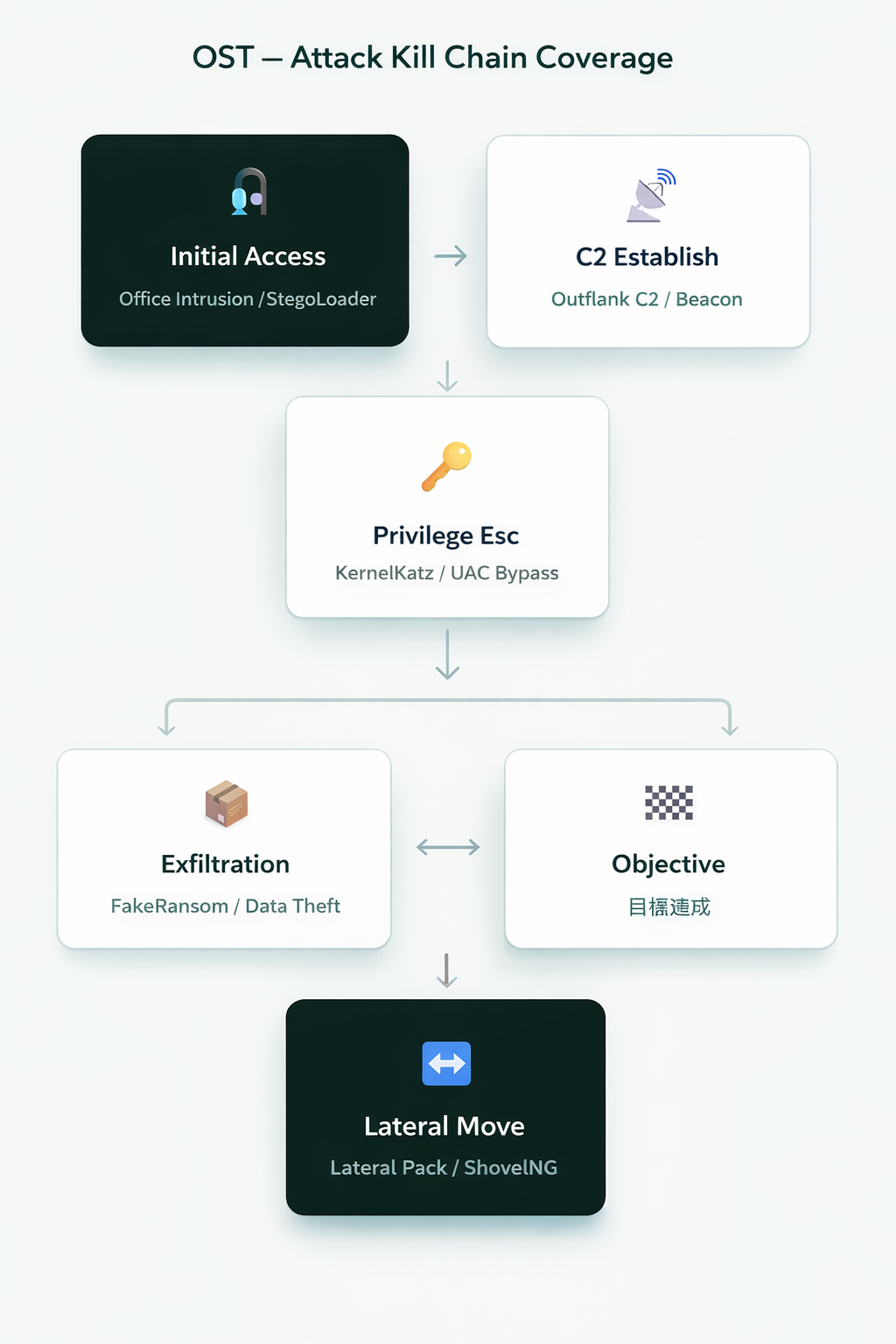

Outflank Security Tooling (OST) は、Outflankの専門レッドチーマーが長年の実戦経験から開発した回避型攻撃ツールの集合体です。APTや組織犯罪グループが実際に使用する手法を再現しつつ、公開ツールでは利用できない非公開技術を多数含みます。

OSTはCobalt StrikeのBeaconをBOF(Beacon Object Files)やリフレクティブDLLで直接拡張し、初期アクセスからデータ窃取まで攻撃キルチェーン全体をカバーします。EDRプリセット機能により、対象環境のEDR製品に最適化された回避設定を即座に適用できます。

クラウド配信プラットフォームにより、四半期ごとに新ツールがリリースされ、既存ツールも定期的にアップデート。常に最新の回避技術を利用可能です。

01

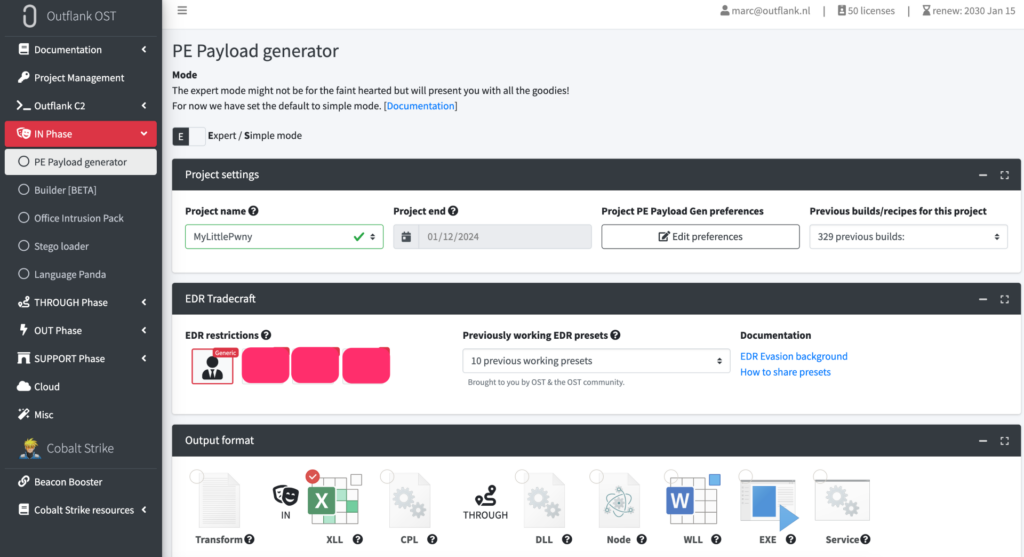

Payload Generator―EDR回避ペイロード生成

PE Payload Generatorは、アンチフォレンジック機能を内蔵した高度なペイロード生成ツールです。

EDRプリセットにより、CrowdStrike・SentinelOne・Defender等の特定EDR製品に対する回避設定をワンクリックで適用。

VBS Enclave Sleep Maskによるメモリスキャン回避、アドレススプーフィング、プロセスインジェクション手法の選択など、OPSEC重視の詳細設定が可能です。

- EDRプリセット

- アンチフォレンジック

- Sleep Mask

- OPSEC最適化

Payload Generator

02

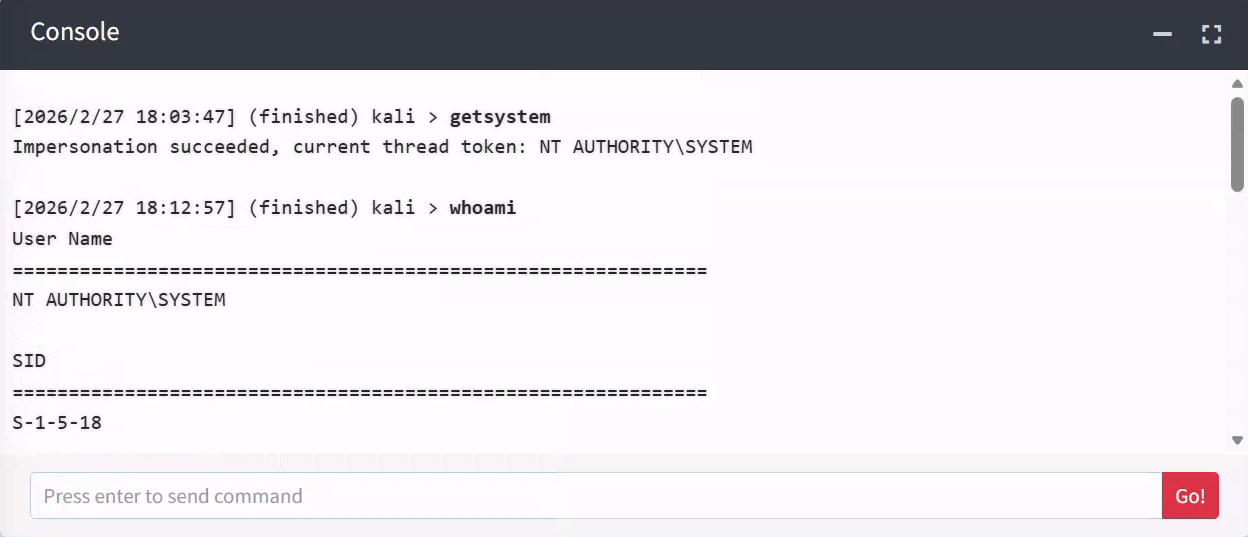

Outflank C2―マルチプラットフォームC2

Windows・macOS・LinuxのネイティブインプラントをサポートするカスタムC2フレームワーク。Docker配備のTeamServerとWebブラウザクライアントにより、軽量かつセキュアな運用が可能です。

Cobalt Strikeへのセッションパッシングに対応し、初期アクセスフェーズをOSTで行い、ポストエクスプロイトはCobalt Strikeに引き継ぐシームレスなワークフローを実現します。

- Windows / macOS / Linux

- Docker配備

- Session Passing

- BOF対応

- Python自動化

C2 Console画面

03

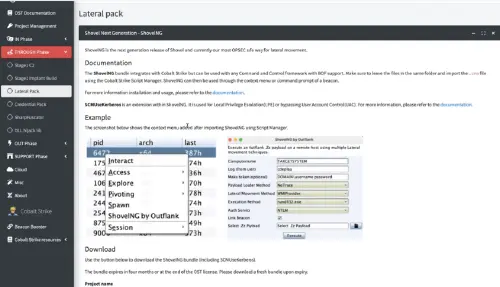

Lateral Pack & BOF—横展開・拡張モジュール

特許取得済みのCore Agentにより、リモートホストでの情報収集・権限昇格・ピボットを暗号化通信で安全に実行。プログラマブルな自己破壊機能により、テスト後の痕跡を確実に消去します。

PCI DSS、CMMC、GDPRなど主要なコンプライアンス基準に対応したレポートを自動生成。

共有ワークスペースにより複数テスターの同時作業とデータ共有が可能です。Cobalt Strike BOF APIにも完全対応しています。

- ShovelNG

- Lateral Pack

- Kerberos BOF

- Hidden Desktop

- BlueCheck

- SharpFuscator

Lateral Pack demo image

Stage 1 Automation and Extensibility

SharpFuscator

Lateral pack

Interoperability

Fortra Offensive Security ラインアップ

OSTはCobalt Strike・Core Impactと相互運用し、攻撃ライフサイクル全体をカバーします。

Adversary Simulation &

Red Team

Evasive Red Team Toolkit

Automated Penetration Testing